Jaringan tanpa kabel (wireless LAN) saat ini semakin banyak digunakan oleh perusahaan dalam mendukung proses bisnis perusahaan tersebut. Meningkatnya jumlah penerapan teknologi jaringan wireless LAN tersebut tidak terlepas dari banyaknya keunggulan yang di tawarkan oleh teknologi ini. Kelebihannya diantaranya fleksibilitas yang ditawarkan, karena untuk menerapkan teknologi wireless LAN tidak terkendala masalah topologi/ kondisi tempat. Teknologi ini dapat diterapkan di mana saja dengan jangkauan sinyal yang cukup baik tergantung kualitas perangkat wireless LAN yang digunakan. Seiring dengan banyaknya pengguna dari teknologi jaringan berbasis tanpa kabel ini, maka semakin banyak pula pihak-pihak yang mencoba untuk melakukan “kejahatan” terhadap jaringan ini. Hal ini dapat dilihat dari banyaknya perangkat lunak/ tool yang diciptakan untuk melakukan serangan terhadap jaringan wireless baik itu jenis serangan aktif maupun jenis serangan pasif. Perangkat lunak seperti ini biasanya di distribusikan melalui internet secara gratis dan ada juga beberapa yang berbayar. Sehingga diperlukan sebuah metode pengamanan yang tepat untuk mengatasi permasalahan keamanan untuk jaringan wireless LAN.

Jaringan tanpa kabel (wireless LAN) saat ini semakin banyak digunakan oleh perusahaan dalam mendukung proses bisnis perusahaan tersebut. Meningkatnya jumlah penerapan teknologi jaringan wireless LAN tersebut tidak terlepas dari banyaknya keunggulan yang di tawarkan oleh teknologi ini. Kelebihannya diantaranya fleksibilitas yang ditawarkan, karena untuk menerapkan teknologi wireless LAN tidak terkendala masalah topologi/ kondisi tempat. Teknologi ini dapat diterapkan di mana saja dengan jangkauan sinyal yang cukup baik tergantung kualitas perangkat wireless LAN yang digunakan. Seiring dengan banyaknya pengguna dari teknologi jaringan berbasis tanpa kabel ini, maka semakin banyak pula pihak-pihak yang mencoba untuk melakukan “kejahatan” terhadap jaringan ini. Hal ini dapat dilihat dari banyaknya perangkat lunak/ tool yang diciptakan untuk melakukan serangan terhadap jaringan wireless baik itu jenis serangan aktif maupun jenis serangan pasif. Perangkat lunak seperti ini biasanya di distribusikan melalui internet secara gratis dan ada juga beberapa yang berbayar. Sehingga diperlukan sebuah metode pengamanan yang tepat untuk mengatasi permasalahan keamanan untuk jaringan wireless LAN. Jaringan wireless sangat rentan terhadap serangan, hal ini disebabkan karena jaringan dengan teknologi ini tidak dapat dibatasi oleh sebuah gedung seperti yang ada di jaringan berbasis kabel yang terlindungi oleh tembok didalam sebuah gedung dimana jaringan berbasis kabel tersebut terpasang. Sinyal frekuensi radio yang digunakan oleh jaringan wireless dalam melakukan proses transmisi data didalam jaringan tersebut dapat saja dengan mudah di terima/ di tangkap oleh pengguna komputer lain selain pengguna jaringan wireless tersebut hanya dengan menggunakan kartu jaringan wireless yang kompatibel/ cocok dengan jaringan wireless tersebut yang terpasang pada komputer pengguna komputer tersebut. Celah keamanan pada jaringan wireless dapat dibagi kedalam 2 (dua) jenis serangan, yaitu: serangan pasif (passive attack) dan serangan aktif (active attack). Serangan pasif adalah jenis serangan yang sesungguhnya tidak membahayakan terhadap sebuah sistem jaringan. Jenis serangan ini tidak menyebabkan hilangnya sumber daya dalam sebuah jaringan maupun menyebabkan kerusakan terhadap sebuah sistem jaringan yang di serang menggunakan jenis serangan ini. Sumber daya yang terdapat dalam sistem jaringan diantaranya berupa data, bandwidth jaringan, printer, memori dalam sebuah komputer, unit pengolah (prosesor) dan masih banyak lagi. Intinya jenis serangan ini hanya melakukan pengamatan terhadap semua sumber daya yang terdapat dalam sebuah sistem jaringan komputer. seperti memantau lalu lintas jaringan sebuah sistem jaringan komputer. Informasi yang dihasilkan dari hasil pengamatan tersebut sangat bermanfaat bagi pihak yang tidak berhak untuk melakukan penyerangan selanjutnya terhadap sistem tersebut. sehingga jenis serangan ini sangat sulit untuk di deteksi oleh pengelola sebuah sistem jaringan komputer. Komunikasi jaringan tanpa kabel biasanya menggunakan frekuensi gelombang radio umum yang tidak terdaftar yang dapat di akses oleh siapapun dengan menggunakan kartu jaringan yang kompatibel. sehingga untuk jaringan jenis ini sangat mudah untuk di sadap dengan menggunakan teknik “sniffing” atau “wardriving”. Saat ini banyak “sniffer” menggunakan software seperti NetStumbler dengan kombinasi antena yang saling bekerja bersama dengan kartu jaringan tanpa kabel (wireless) untuk mendeteksi jaringan “access point” (AP) yang berada dalam jangkauan dan sinyalnya dapat diakses kartu jaringan tanpa kabel tersebut. Kemudian traffic data yang terjadi didalam jaringan wireless tersebut di tangkap oleh “sniffer” tersebut untuk kemudian di analisis dengan menggunakan tool seperti Microsoft Network Monitor untuk sistem operasi microsoft windows atau menggunakan Linux TCPDump untuk sistem operasi Linux. Program seperti NetStumbler selain dapat digunakan untuk mendeteksi jaringan access point yang terdapat dalam jangkauannya juga dapat digunakan untuk menampilkan informasi yang terdapat pada Service Set Identifiers (SSID) dan informasi perusahaan pembuat access point tersebut. Sehingga jika Access Point tetap di konfigurasi masih menggunakan pengaturan SSID default yang disertakan oleh perusahaan pembuat ketika access point dibeli, maka jaringan wireless yang menggunakan perangkat access point tersebut sangat rentan terhadap masalah keamanan. Jika SSID berisikan informasi mengenai organisasi yang menyediakan layanan jaringan wireless tersebut atau mungkin saja jaringan tersebut tidak menggunakan metode pengamanan dengan cara enkripsi seperti Wireless Equivalent Privacy (WEP) yang mampu melakukan enkripsi terhadap semua traffic data yang terjadi didalam jaringan wireless tersebut, jika hak tersebut terjadi maka keamanan jaringan tersebut akan mudah untuk di tembus oleh pihak-pihak yang tidak berkepentingan (unauthorized user). Sekali seorang “sniffer” berhasil mendapatkan informasi SSID sebuah access point, maka “sniffer” tersebut dapat memotret lalu lintas dalam jaringan wireless tersebut dan membuka informasi tentang semua hal dalam jaringan tersebut, seperti user name dan password. Ketika seorang sniffer berhasil melakukan pengamatan/ observasi dan menggunakan informasi yang didapat tersebut untuk masuk kedalam jaringan dan mengakses atau menggunakan sumber daya didalam sistem tersebut tanpa ijin, maka pada tahapan ini serangan pasif (passive attack) berubah menjadi jenis serangan aktif (active attack).

Untuk melindungi jaringan wireless terhadap program-program komputer yang mampu mengeteksi keberadaan sinyal jaringan wireless, maka seorang pengelola jaringan wireless (administrator) harus melakukan konfigurasi ulang terhadap semua konfigurasi dasar dari perangkat jaringan wireless tersebut jika konfigurasinya masih menggunakan konfigurasi standar/ default yang diberikan oleh vendor pembuat perangkat jaringan wireless tersebut ketika perangkat tersebut pertama kali dibeli. Diantaranya adalah dengan menerapkan sistem keamanan tertutup yaitu dengan cara melakukan konfigurasi agar sebuah Access Point tidak dapat merespon permintaan koneksi (request) terhadap status SSID-nya yang biasanya diminta oleh program-program seperti NetStumbler. Melalui cara ini sebuah access point dalam sebuah jaringan wireless tetap tidak dapat di deteksi (invisible) oleh pihak-pihak yang tidak berhak untuk mengakses jaringan wireless tersebut.

Saat ini kebanyakan perangkat access point untuk jaringan wireless sangat mudah untuk konfigurasinya dengan tujuan untuk memudahkan penggunanya dan menggunakan jaringan tersebut. Namun dengan segala kemudahan tersebut ternyata memiliki kelemahan juga. Demi mengutamakan kemudahan konfigurasi, maka beberapa vendor pembuat access point tidak memberikan sentuhan aspek keamanan pada konfigurasi dasar yang diberikan pada access point yang mereka produksi. Hal ini disebabkan karena untuk melakukan konfigurasi terhadap keamanan jaringan didalam sebuah perangkat access point cukup rumit dan harus mempertimbangkan banyak aspek. Sehingga jika keamanan jaringan dimasukkan kedalam konfigurasi dasar perangkat access point tentunya prosesnya tidak mudah lagi dan membutuhkan keahlian khusus dari user.

Berikut ini beberapa hal dasar yang dapat dilakukan untuk melindungi jaringan wireless dari serangan pasif maupun serangan aktif:

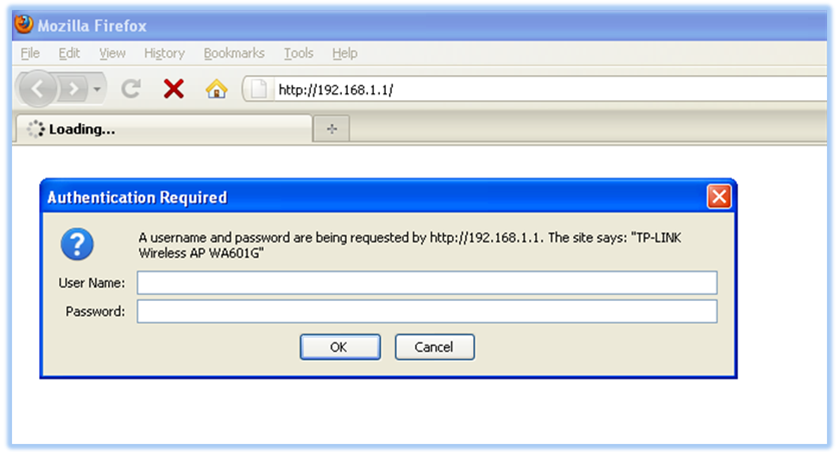

1. Amankan Router wireless atau Antarmuka Halaman Administrator Access Point.

Hampir semua router dan access point memiliki password untuk administrator yang dibutuhkan pada saat login kedalam perangkat wireless dan untuk melakukan pengaturan konfigurasi didalam perangkat access point. Kebanyakan perangkat access point menggunakan password default yang sangat sederhana dan tidak aman. Misalnya password dengan kata kunci “password” juga atau menggunakan kata kunci nama perusahaannya, dan beberapa bahkan tidak memiliki password sama sekali. Untuk kasus seperti ini, langkah pertama yang dilakukan oleh seorang administrator ketika melakukan pengaturan pertama kali terhadap perangkat router wireless atau access point adalah dengan mengganti password default pada perangkat tersebut dengan password lain yang lebih aman. Karena password ini jarang sekali digunakan karena untuk melakukan konfigurasi terhadap perangkat access point biasanya sangat jarang dilakukan, maka gunakanlah password yang mudah untuk diingat tetapi sulit untuk ditebak atau dapat juga dengan cara menuliskan password tersebut agar tidak mudah lupa tetapi disimpan di tempat yang aman jika passsword tersebut memang harus dituliskan agar tidak lupa. Jika akhirnya password tersebut dilupakan maka satu-satunya cara adalah dengan cara melakukan reset terhadap perangkat access point tersebut sehingga semua konfigurasinya dikembalikan ke konfigurasi default seperti semula ketika perangkat wireless tersebut pertama kali dibeli dari vendor. Sehingga administrator harus melakukan konfigurasi ulang terhadap perangkat wireless tersebut untuk aspek keamanannya.

Hampir semua router dan access point memiliki password untuk administrator yang dibutuhkan pada saat login kedalam perangkat wireless dan untuk melakukan pengaturan konfigurasi didalam perangkat access point. Kebanyakan perangkat access point menggunakan password default yang sangat sederhana dan tidak aman. Misalnya password dengan kata kunci “password” juga atau menggunakan kata kunci nama perusahaannya, dan beberapa bahkan tidak memiliki password sama sekali. Untuk kasus seperti ini, langkah pertama yang dilakukan oleh seorang administrator ketika melakukan pengaturan pertama kali terhadap perangkat router wireless atau access point adalah dengan mengganti password default pada perangkat tersebut dengan password lain yang lebih aman. Karena password ini jarang sekali digunakan karena untuk melakukan konfigurasi terhadap perangkat access point biasanya sangat jarang dilakukan, maka gunakanlah password yang mudah untuk diingat tetapi sulit untuk ditebak atau dapat juga dengan cara menuliskan password tersebut agar tidak mudah lupa tetapi disimpan di tempat yang aman jika passsword tersebut memang harus dituliskan agar tidak lupa. Jika akhirnya password tersebut dilupakan maka satu-satunya cara adalah dengan cara melakukan reset terhadap perangkat access point tersebut sehingga semua konfigurasinya dikembalikan ke konfigurasi default seperti semula ketika perangkat wireless tersebut pertama kali dibeli dari vendor. Sehingga administrator harus melakukan konfigurasi ulang terhadap perangkat wireless tersebut untuk aspek keamanannya.Berikut adalah beberapa trik untuk membuat password yang relatif aman:

- Ubahlah Password default dari sebuah AP.

- Password jangan menggunakan informasi pribadi seperti nama, tanggal lahir.

- Password harus mudah diingat tapi sulit untuk ditebak.

- Gunakanlah password yang berbeda untuk mengakses sistem yang berbeda.

- Gantilah password secara berkala untuk menghindari serangan terhadap password menggunakan program “password cracking”.

- Jika password harus dituliskan dan disimpan dalam sebuah file komputer karena sulit untuk diingat maka simpanlah ditempat yang aman dan file tersebut di enkripsi.

3. Aktifkan Fitur Keamanan Enkripsi WPA daripada WEP.

4. Gunakanlah WEP daripada tidak menggunakan sama sekali.

5. Gunakan penyaringan terhadap kontrol akses ke jaringan wireless dengan menggunakan penyaringan MAC.

6. Mengurangi kekuatan pancaran perangkat wireless (Access Point)

7. Matikan fitur / layanan administrasi jarak jauh

8. Kesimpulan

Untuk tutorial lebih jelasnya silakan download file pdf.

0 comments:

Posting Komentar